Canonical выпустила новые обновления безопасности Ubuntu

Canonical выпустила новые обновления безопасности ядра Linux для всех поддерживаемых выпусков Ubuntu для устранения до трех уязвимостей, обнаруженных различными исследователями безопасности и сообщенных о них.

Сегодняшние обновления безопасности ядра Linux доступны для систем Ubuntu 23.04 (Lunar Lobster) под управлением ядра Linux 6.2, Ubuntu 22.10 (Kinetic Kudu) под управлением ядра Linux 5.19, Ubuntu 22.04 LTS (Jammy Jellyfish) под управлением ядра Linux 5.15 LTS или 5.19 HWE, Ubuntu 20.04 LTS (Focal Fossa) под управлением ядра Linux 5.4 или 5.15 HWE, а также для систем Ubuntu 18.04 ESM под управлением ядра Linux 5.4 HWE.

Для всех вышеупомянутых выпусков Ubuntu новые обновления для системы безопасности ядра Linux адресуются к CVE-2023-35788 уязвимости для записи за пределы, обнаруженной Hangyu Hua в реализации Flower classifier ядра Linux, которая может позволить злоумышленнику вызвать отказ в обслуживании (сбой системы) или выполнить произвольный код.

Только для систем Ubuntu 22.10 и Ubuntu 22.04 LTS, работающих под управлением ядра Linux 5.19, новые обновления безопасности ядра Linux адресуются CVE-2023-2430, уязвимости безопасности, обнаруженной Xingyuan Mo и Gengjia Chen в подсистеме io_uring ядра Linux, которая может позволить локальному злоумышленнику вызвать отказ в обслуживании (сбой системы).

Для всех поддерживаемых версий Ubuntu новые обновления для системы безопасности ядра Linux также исправляют недостаток, влияющий на процессоры Intel, вызванный неспособностью реализации инструкции INVLPG должным образом очищать глобальные записи TLB при включенных идентификаторах PCID. Этот недостаток может позволить злоумышленнику раскрыть конфиденциальную информацию (память ядра) или, возможно, вызвать нежелательное поведение.

Все эти проблемы безопасности можно исправить, обновив ваши системы Ubuntu на новые пакеты ядра, доступные в репозиториях стабильного программного обеспечения (linux-image-generic 6.2.0-24.24 для Ubuntu 23.04, linux-image-generic 5.19.0-46.47 для Ubuntu 22.10, linux-image-generic 5.15.0.76.74 и linux-image-generic 5.19.0-46.47~22.04.1 для Ubuntu 22.04 LTS, linux-image-generic 5.4.0.153.150 для Ubuntu 20.04 LTS и linux-image-generic-hwe 5.4.0.153.170~18.04.124 для Ubuntu 18.04 ESM).

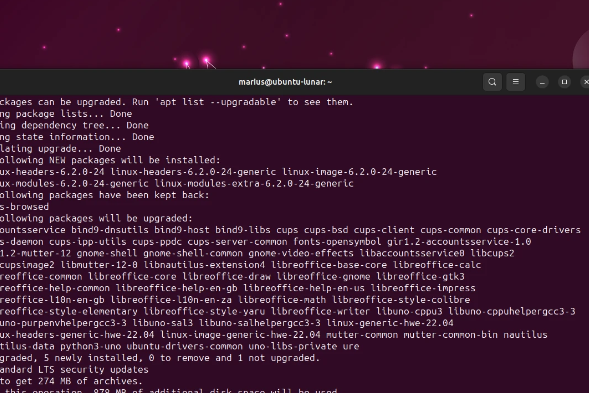

Canonical настоятельно призывает всех пользователей Ubuntu как можно скорее обновить свои установки до новых версий ядра. Для этого выполните sudo apt update && sudo apt full-upgrade команду в приложении терминала или воспользуйтесь утилитой Software Updater. Не забудьте перезагрузить свои системы после установки новых версий ядра, а также перестроить и переустановить все модули ядра сторонних производителей, которые вы, возможно, установили.

Сегодняшние обновления безопасности ядра Linux доступны для систем Ubuntu 23.04 (Lunar Lobster) под управлением ядра Linux 6.2, Ubuntu 22.10 (Kinetic Kudu) под управлением ядра Linux 5.19, Ubuntu 22.04 LTS (Jammy Jellyfish) под управлением ядра Linux 5.15 LTS или 5.19 HWE, Ubuntu 20.04 LTS (Focal Fossa) под управлением ядра Linux 5.4 или 5.15 HWE, а также для систем Ubuntu 18.04 ESM под управлением ядра Linux 5.4 HWE.

Для всех вышеупомянутых выпусков Ubuntu новые обновления для системы безопасности ядра Linux адресуются к CVE-2023-35788 уязвимости для записи за пределы, обнаруженной Hangyu Hua в реализации Flower classifier ядра Linux, которая может позволить злоумышленнику вызвать отказ в обслуживании (сбой системы) или выполнить произвольный код.

Только для систем Ubuntu 22.10 и Ubuntu 22.04 LTS, работающих под управлением ядра Linux 5.19, новые обновления безопасности ядра Linux адресуются CVE-2023-2430, уязвимости безопасности, обнаруженной Xingyuan Mo и Gengjia Chen в подсистеме io_uring ядра Linux, которая может позволить локальному злоумышленнику вызвать отказ в обслуживании (сбой системы).

Для всех поддерживаемых версий Ubuntu новые обновления для системы безопасности ядра Linux также исправляют недостаток, влияющий на процессоры Intel, вызванный неспособностью реализации инструкции INVLPG должным образом очищать глобальные записи TLB при включенных идентификаторах PCID. Этот недостаток может позволить злоумышленнику раскрыть конфиденциальную информацию (память ядра) или, возможно, вызвать нежелательное поведение.

Все эти проблемы безопасности можно исправить, обновив ваши системы Ubuntu на новые пакеты ядра, доступные в репозиториях стабильного программного обеспечения (linux-image-generic 6.2.0-24.24 для Ubuntu 23.04, linux-image-generic 5.19.0-46.47 для Ubuntu 22.10, linux-image-generic 5.15.0.76.74 и linux-image-generic 5.19.0-46.47~22.04.1 для Ubuntu 22.04 LTS, linux-image-generic 5.4.0.153.150 для Ubuntu 20.04 LTS и linux-image-generic-hwe 5.4.0.153.170~18.04.124 для Ubuntu 18.04 ESM).

Canonical настоятельно призывает всех пользователей Ubuntu как можно скорее обновить свои установки до новых версий ядра. Для этого выполните sudo apt update && sudo apt full-upgrade команду в приложении терминала или воспользуйтесь утилитой Software Updater. Не забудьте перезагрузить свои системы после установки новых версий ядра, а также перестроить и переустановить все модули ядра сторонних производителей, которые вы, возможно, установили.

Похожие публикации

Нет комментариев